Hasta ahora hemos visto como configurar Snort, crear reglas, crear reglas I , actualizar sensores remotos, actualizar reglas, etc. Damos un paso más en este artículo para estudiar las diversas herramientas de análisis de los logs de Snort. Herramientas que nos facilitarán un estudio más completo, estadístico y comprensible de las alertas almacenadas en alert.ids. La primera herramienta que vamos a estudiar es Snortalog.

Snortalog es un script de perl que tras analizar el archivo alert.ids creará un informe personalizado, con gráficos y dividido en secciones correspondientes a los ataques por hora, por métodos, IP origen, protocolos, puerto de destino, etc. Tambíen incluye estadísticas y gráficos con codigo de colores según la importancia de ataque sufrido.

Los pasos a seguir lo resumimos en:

- Instalación de ActivePerl

- Descarga e instalación de Snortalog

- Instalación de las librerías necesarias

- Ejecución de Snortalog

Instalación de ActivePerl.

Para ello lo primero que tenemos que hacer es descargar e instalar ActiverPerl desde aquí.

La instalación es muy sencilla y no requiere explicación alguna. Solo hay que seguir las indicaciones y el programa de instalación se encargará de el resto, además de las variables de entorno necesarias.

Descarga e instalación de Snortalog.

Descargamos Snortalog desde aquí. Una vez descargado volcamos el contenido en C:\snort\snortalog

Instalación de las librerías necesarias.

Snortalog para funcionar necesita una serie de librerías de Perl. Estas librerías son las siguientes:

Generación de gráficos:

|

|

Generación de informe en PDF:

|

|

Existen varias formas para instalar dichas librerías. Vamos con una de ellas, quizás la más sencilla.

En Inicio > Ejecutar, introducimos lo siguiente: ppm

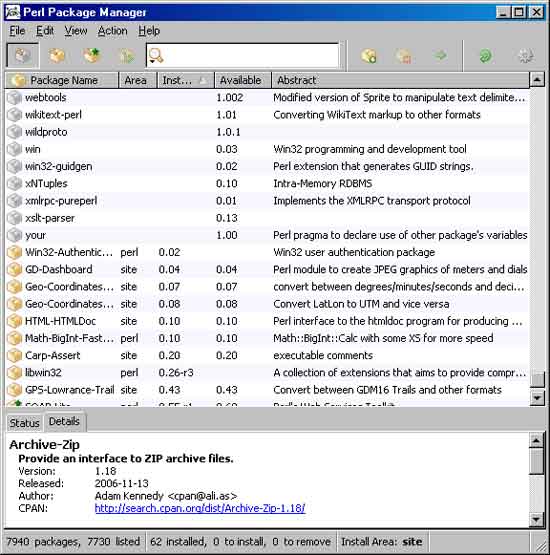

Con lo que se nos desplegará un gestor de librerías de Perl, el Perl Package Manager:

En gris tenemos los paquetes no instalados y en color los instalados. Solo tenemos que buscar la librería a instalar > botón derecho del ratón e Install… Marcamos todos los paquetes a instalar y pulsamos el botón:

Instalación completada.

Puede ser que alguna librería no aparezca en el listado, lo ha sido posible si instalación a mano o simplemente una instalación incorrecta. Es el posible caso de la librería GD. Para instalara esta librería introducimos el repositorio de donde lo descargaremos:

http://theoryx5.uwinnipeg.ca/ppms/GD.ppd

Lo haremos desde:

Se abre una ventana para introducir los datos del repositorio y la descripción. Y en mi caso lo llamé GD:

Pulsamos Add y ya está añadido.

En el listado de Perl Package Manager buscamos GD y lo instalamos.

También podemos hacer las instalación de la librería de la forma:

Inicio > Ejecutar > ppm install http://theoryx5.uwinnipeg.ca/ppms/GD.ppd

Ejecución de Snortalog.

Ya tan solo nos resta ejecutar Snortalog para crear nuestro informe. La sintáxis depende de la ubicación de Snort y las alertas. Podemos crear varios tipos de informes, por ejemplo:

- -dst Por IP destino

- -attack Por ataques

- -hour Distribución de ataques por horas

- -portscan Por scan de puertos

- …….

- -report Informe completo. (La mejor opción)

La lectura de los logs depende de la forma en que hayamos ejecutado Snort para crear las alertas, es decir -Fast, -Full, o Syslog. Recordemos para ellos los modos de alertas aquí.

- -1 Para lectura de alert.ids en modo alerta rápida (-Fast)

- -2 Para lectura de alert.ids en modo alerta completa (-Full)

- -3 Para lectura de alert.ids en modo alerta syslog

Otros parámetros a indicar a Snortalog son:

- -o Especifica fichero html o PDF para el informe

- -r Resolución de dirección IP

- -i Invertir los resultados

- -g formato salida gráfica que puede ser -g gif ó -g jpg

Ejecutando Snortalog.

Personalizar según ubicación de snort, alert.ids, etc.

Notar que en este caso usé la opción -1 porque use la alerta rápida en Snort.

Dependiendo de la cantidad de información contenida en alert.ids el proceso será más rápido o más lento. Cuando Snortalog termine la creación del informe, solo tenemos que abrir el html index.html para ver el informe completo de varias páginas:

Para la creación de informes .PDF en windows descargar HTMLdocs de:

http://xmlrad.com/Downloads/HTMLDOC.exe

Creación de un informe completo en formato ASCII:

C:\Snort\snortalog>type c:\snort\log\alert.ids | Perl c:\snort\snortalog\snortal

og.pl -r -n 30 -1 -report

Si añadimos al final > informe.txt :

Canalizaremos y volcaremos el informe en un fichero de texto para su mejor manipulación.

saludos:

bueno mi pregunta es como puedo puedo utizar snort, dado que tengo que presentarlo en mi tema para titulacion y la verdad lo desconosco por completo necesito de su ayuda y le agradeceria mucho a quien me ayude.

Hola man, mira yo también me interese mucho en este tema, y en internet hay una sin finidad de información acerca de Snort, pero para darte una mano prueba con este link (buen inicio):

http://seguridadyredes.nireblog.com/post/2007/12/28/sistemas-de-deteccion-de-intrusos-y-snort-i

Espero les sirva a todos; Ciao

Hola, se que revivo un tema viejo y muerto, pero no encuentro por ningún lado otros manuales de snortalog en español, tendrás alguna guía de como instalarlo y configurarlo para debían?