Ya vimos en el primer artículo dedicado a IDS Policy Manager la instalación y configuración de políticas y sensores Snort de forma local. En este artículo avanzamos un poco más. Vamos a instalar y configurar un sensor remoto. De esta manera tenemos en un host todas las políticas de nuestros sensores remotos en Local que administraremos, modificaremos y actualizaremos. Una vez realizado esto se enviaran las configuraciones a los sensores remotos a tavés de Internet utilizando el protocolo FTP.

Actualizado 06-03-09 (14:24.)

NOTA de ACTALIZACIONES: Disponible la tercera parte de este artículo:

IDS Policy Manager v3. Configuración sensores snort remotos. Actualización desde v2.2.

Creación de la política para sensor remoto.

Creamos una política Politica Sensor FW:

En este caso en Update Locations, es decir, la localización de rules o reglas de snort a aplicar a nuestro sensor remoto, vamos a usar las BlendingSnort :

Hemos creado una carpeta donde ubicamos ordenadamente todos los archivos de confiouración Snort (snort.conf) correspondiente a la base de nuestras políticas.

Creación y configuración de nuestro sensor remoto

Ahora vamos a crear el sensor y configurar la localización de este y acceso a través de FTP para actualización de politicas y reglas.

Creamos un sensor Snort FW aplicando la política Politica Sensor FW. En Sensor Host introducimos la IP del host remoto donde se ubica el sensor Snort.

En este ejemplo: Configuramos el acceso via FTP. En el host remoto hemos creado la estructura de carpetas siguiente para las actualizaciones y acceso desde IDS Policy Manager:

- Carpeta FTP base \snort

- Carpeta de reglas \snort\c\snort\rules

- En la carpeta base \snort se actualizará todo lo correspondiente a la carpeta \snort\etc de una instalación Snort normal, es decir, snort.conf, etc.

La variable RULE_PATHen donde indicamos donde se ubican las reglas de Snort a actualizar, la cambiamos en IDS Policy Manager > Snort Policies > Politica Sensor FW > Variables > RULE_PATH para que qede de esta forma:

./c/snort/rules

NOTA IMPORTANTE: En general, hay que revisar todos los path, ya que nuestra instalación para el ejemplo no está basada en la estructura normal c:\snort\…….., está basada en una carpeta base FTP \snort\. Por tanto, también habrá que cambiar los path de ubicación de los Preprocesadores. Por ejemplo:

IDS Policy Manager > Snort Policies > Politica Sensor FW > Preprocessor > dynamicpreprocesor que estará en c:\snort\lib\snort_dynamicpreprocessor y habrá que actualizarlo a:

./c/snort/lib/snort_dynamicpreprocessor

y así con los demás.

- Así pues, todo depende de la estructura de ubicación de Snort tomando como base la carpeta base para el acceso FTP desde el exterior. Este es el único problrma con el que nos podemos encontrar para que todo funcione perfectamente. Cuando arranquemos snort, este nos indicará los errores que dependen de los paths errónemos.

La ubicación del ejecutable Snort.exe las .dll en \snort

Logicamente al correr snort debemos indicar la ubicación del fichero snort.conf:

snort -dev -l ./c/snort/log -h 192.168.1.0/24 -c snort.conf

NOTA IMPORTANTE: al final del artículo otra forma de estructurar los ficheros en la carpeta de acceso FTP para que quede de forma que conserve la estructura lógica de una instalacion normal de Snort. De esta forma la confioguración y acceso es más sencillo.

Configuramos, como hemos dicho, el acceso FTP:

Configuramos ahora los datos de autentificación para el acceso a FTP:

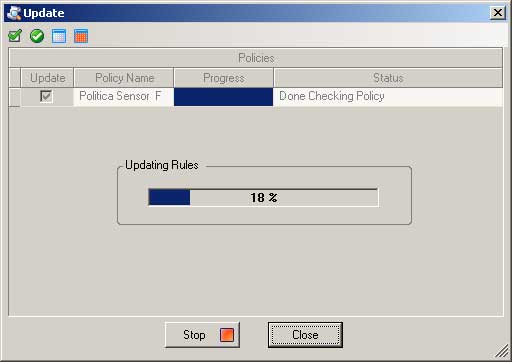

Realizamos ahora el Update de las políticas, con las modificaciones de estas ya las actualizaciones de las reglas de repositorio elegido anteriormente (BlendingSnort):

Y para finalizar lo enviamos todo a nuestro Sensor Snort Remoto via FTP a través de internet:

Actualizaciónes.

06-03-2008

Estructura para acceso FTP de IDS Policy Manager e instalación Snort.

Podemos crear una base de carpeta para el acceso FTP usando la estructura lógica de una instalación standart Snort.

- Base directorio acceso FTP: c:\snort\

- La variable RULE_PATHen donde indicamos donde se ubican las reglas de Snort a actualizar, la cambiamos en IDS Policy Manager > Snort Policies > Politica Sensor FW > Variables > RULE_PATH para que qede de esta forma:

./rules

- En el sensor Snort. Edit Sensor > Upload Setting > Upload Directory:

./etc/

- La carpeta rules la movemos de c:\snort\rules a c:\snort\etc\rules

El resto de variables, path para preprocesadores, etc lo dejamos tal cual. Tana solo la observación que ya hicimos en su momento sobre los cambios a realizar para la versión 2.8 de Snort que indicamos en el artículo al respecto:

Sustituir la línea :

dynamicpreprocessor directory /usr/local/lib/snort_dynamicpreprocessor/

por:

dynamicpreprocessor directory c:\snort\lib\snort_dynamicpreprocessor

Sustituir la línea :

dynamicengine /usr/local/lib/snort_dynamicengine/libsf_engine.so

Por:

dynamicengine c:\snort\lib\snort_dynamicengine\sf_engine.dll

Todos los artículos sobre IDS Policy Manager: