En esta entrega de Tshark, Wireshark en línea de comandos, avanzamos un poco más en las Estadísticas que vimos ya en la III parte. Esta vez nos centraremos en:

- dests,tree

- ptype,tree

- ip_hosts,tree

- smb,rtt

Avanzaremos sobre otras estádisticas vistas en otras entregas, usaremos funciones como SUM(), COUNT(), MIN(), etc. y aplicaremos filtros mostrando resultados por campos tipo –Tfields.

Practicaremos con los filtros y opciones en busca de la información que nos interse.

Arbol de destinos.

-z dests,tree, filtro,

Nos muestra información de número de paquetes frames capturados, protocolos usados y ratios atendiendo al tráfico de destino de hosts. Podemos aplicar filtro:

Arbol de tipo de puerto.

-z ptype,tree

Nos muestra información de tipo de puerto TCP O UDP:

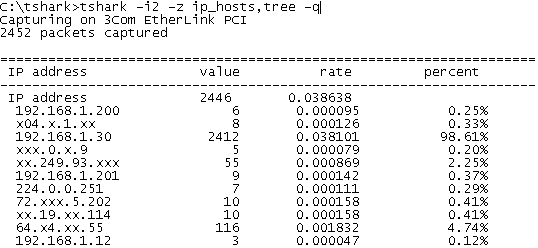

Arbol de IP hosts.

-z ip_hosts,tree

Nos muestra información de IP de los host intervinientes en la captura:

Transacciones SMB.

-z smb,rtt

Nos muestra información de transacciones SMB, paquetes SMB, etc.

Avanzando en Estadísticas y filtros

Vamos a realizar una captura en la que queremos que se nos muestreuna series de campos del datagrama IP. en este caso el campo TTL y los flags o banderas clasificados por IP.

Usaremos la opción -Tfields, es decir, mostrar la información por campos. Estableceremos que campos -e y como apareceran en pantalla con la opción -E:

Algo parecido a lo anterior pero nos centreremos en capturas HTTP, para biscar información como código de respuesta HTTP, hosts, ubicación de archivos del servidor, etc:

Vamos a mezclar estadísticas, filtros y el uso de funciones tipo SUM(), COUNT(), etc. Usaremos la función SUM() en estos dos ejemplos para mejor explicar su funcionamiento.

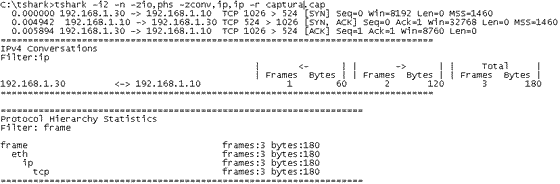

Tomaremos los datos de una captura (captura.cap) realizada con anterioridad con el comando -w. Leeremos el archivo .cap de la forma -r captura.cap. Mostraremos la información por columnas:

Ahora vamos a ver una «conversación» ICMP. Realizaremos el volcado de la información de la captura en pantalla mostrando como se realiza el «diálogo» echo request / echo reply resultado de un ping a un host cualquiera (quitamos la opción -q para esta tarea). Mostraremos las estadísticas de conversación y la estadistica de jerarquía de protocolos involucrados:

Vamos a realizar, por último en este capítulo, un volcado de información similar pero para ver como se realiza un establecimiento de conexión TCP, lo que técnicamente se llama three-way handshake. Lo vimos en el capítulo dedicado a la Interpretación del Segmento TCP.:

———————————————————

Pingback: Tshark. Follow TCP Stream en modo CLI mediante estadísticas tshark. | Seguridad y Redes