Vimos, a parte de otras herramientas para la visualización gráfica del tráfico de red, como generar gráficas con Aftewglow a partir de ficheros de captura de red tipo .pcap.

En este caso, y seguiendo con la serie dedicada a Argus (Auditing Network Activity), vamos a estudiar como generar gráficas Aftewglow a partir de datos generados por Argus, y más concretamente con racluster. Usaremos para los tipos de gráficas neato, dot, circo, etc.

Lo vista hasta ahora con Argus:

- Argus. Auditando el tráfico de red. Parte I

- Argus. Auditando el tráfico de red. Parte 2

- Argus. Auditando el tráfico de red. Parte 3. Generación de gráficas con ragraph.

Uso de Argus racluster y AfterGlow.

La forma de uso es bien facil. Se trata de usa los pipes (|). Eso sí, con alguna diferencia. Para pasar los datos de racluster a algo entendible por Afterglow es preciso usar -c, para la delimitación de los datos.

Por ejemplo. Una vez tenemos los comandos racluster, añadimos el pipe y:

| afterglow/src/perl/graph/afterglow.pl -c afterglow/src/perl/parsers/color.properties | neato -T gif -o grafica.gif

- Tenemos arriba la ruta del escript perl afterglow.pl, el -c, para delimitar y el archivo color.propieties (lo vimos en su momento).

- añadimos pipe, generamos la gráfica del tipo que queramos y salvamos con -o.

No hay más, así que pasamos a los ejemplos. Ejemplos que no se entendrán si antes no habéis trasteado con los ejemplos de los artículos dedicados a Argus y AfterGlow, (tenéis los enlaces arriba).

Ejemplo 1.

En este ejemplo tenemos dur, bytes y pkts. Observad como aparece en la gráfica tipo neato.

alfon@alfonlinux:~$ racluster -m saddr daddr -c, -r skipe.arg -s saddr daddr dur bytes pkts | afterglow/src/perl/graph/afterglow.pl -c afterglow/src/perl/parsers/color.properties | neato -T gif -o grafica.gif

En azul, en el exterior los valores de duración de la conexión (dur), amarillo las IPs de la red interna, rojo las IPs externas.

Ejemplo 2.

Ahora de forma individual. Por ejemplo con bytes:

Veremos que ahora la gráfica cambia para mostrar información sobre los bytes transmitidos en las conexiones ….

alfon@alfonlinux:~$ racluster -m saddr daddr -c, -r skipe.arg -s saddr daddr bytes | afterglow/src/perl/graph/afterglow.pl -c afterglow/src/perl/parsers/color.properties | neato -T gif -o grafica1.gif

Como veis la gráfica se nos muestra en relación a bytes. Azul y cyan para bytes transmitidos.

Ejemplo 3.

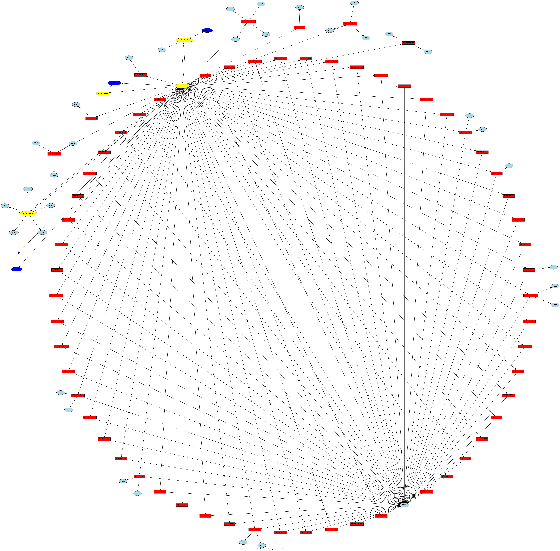

Ahora vamos a visualizar también los puertos de origen y destino en la gráfica. Usaremos -m proto (agrupación por protocolo) y tipo de gráfica circo:

alfon@alfonlinux:~$ racluster -m proto saddr daddr sport dport -c, -r skipe.arg -s saddr daddr sport dport | afterglow/src/perl/graph/afterglow.pl -c afterglow/src/perl/parsers/color.properties | circo -T gif -o grafica_circo.gif

Para comprobar los datos de la gráfica:

racluster -L0 -m proto saddr daddr sport dport -r skipe.arg -s saddr daddr sport dport

Una parte de la salida:

192.168.1.5 192.168.1.239 4185 netbios

192.168.1.5 192.168.1.245 56213 domain

192.168.1.5 192.168.1.245 64001 domain

192.168.1.5 192.168.1.245 4178 5351

192.168.1.5 192.168.1.245 53489 domain

192.168.1.5 192.168.1.245 4184 5351

Y un zoom:

Vemos que el cyan corresponde a puertos de origen sport.

Otros ejemplos:

Vamos a hora a limitar los datos que pasaran a la gráfica. Para ello usaremos -N 10 para visualizar las 10 IPs más activas. Usamos un filtro del tipo BPF (-scr net 192.168.1.0/24) para acotar un segmento de nuestra red interna.

alfon@alfonlinux:~$ racluster -N 10 -m saddr daddr -c, -r XPLICO.arg -s saddr daddr -src net 192.168.1.0/24 | afterglow/src/perl/graph/afterglow.pl -c afterglow/src/perl/parsers/color.properties | neato -T gif -o grafican.gif

Vemos en amarillo las 10 IPs internas de nuestra red. La relación de estas entre ellas y otras IPs externas en rojo, broadcast, etc.

Para comprobar los datos:

racluster -L0 -N 10 -m saddr daddr -r XPLICO.arg -s saddr daddr -src net 192.168.1.0/24

Abajo otro ejemplo. Visualizamos las relaciones entre hosts y puerto destino con el filtro de puerto 443.

alfon@alfonlinux:~$ racluster -m proto saddr daddr sport dport -c, -r gateway.arg -s saddr daddr sport dport – port 443 | afterglow/src/perl/graph/afterglow.pl -c afterglow/src/perl/parsers/color.properties | circo -T gif -o graficag_.gif

En azul oscuro aparecerá la etiqueta http, que corersponde al puerto 443.

========

Y hasta aquí por hoy. Seguiremos con esta serie. Queda mucho aún. Hasta la próxima.

Pingback: Visualización gráfica datos GeoIP con Argus, ra y Afterglow. | Seguridad y Redes

Pingback: Argus. Auditando el tráfico de red. Parte 6. Argus y Geolocalización con GeoIP. | Seguridad y Redes